نصائح للوقاية

في الآونة الأخيرة، أدى ظهور تقنيات الاحتيال المتقدمة إلى وقوع عدد متزايد من الأفراد ضحية لمخططات احتيالية. ونظرًا للطبيعة الفريدة للعملات المشفرة، غالبًا ما يصعب تتبع فقدان الأصول بسبب الخداع. وبالتالي، يجب أن يظل المستخدمون يقظين في جميع الأوقات لحماية أصولهم. اتبع نصائح الوقاية أدناه حتى تتمكن من معرفة ما إذا كانت رسائل البريد الإلكتروني أو الرسائل واردة من منصاتنا الرسمية وتجنب الأساليب الاحتيالية الشائعة المستخدمة حاليًا.

النصيحة 1: التحقق من معلومات الاتصال الخاصة بالمرسل

النصيحة 2: ابقَ يقظًا لمحتوى البريد الإلكتروني والرسائل النصية المريبة

النصيحة 3: إكمال مصادقة البريد الإلكتروني

النصيحة 4: التحقق من رمز مكافحة التصيد الاحتيالي

النصيحة 4: الاتصال بدعم العملاء عبر القنوات الرسمية

1. تحقق من معلومات الاتصال بالمرسل

تحقق من معلومات الاتصال الخاصة بالمرسل (على سبيل المثال، عنوان البريد الإلكتروني ورقم الهاتف وعناوين URL للموقع الإلكتروني وما إلى ذلك) مقابل القنوات الرسمية المشروعة المعروفة لشركة Bybit عن طريق البحث عن أي تناقضات أو عناصر مشبوهة.

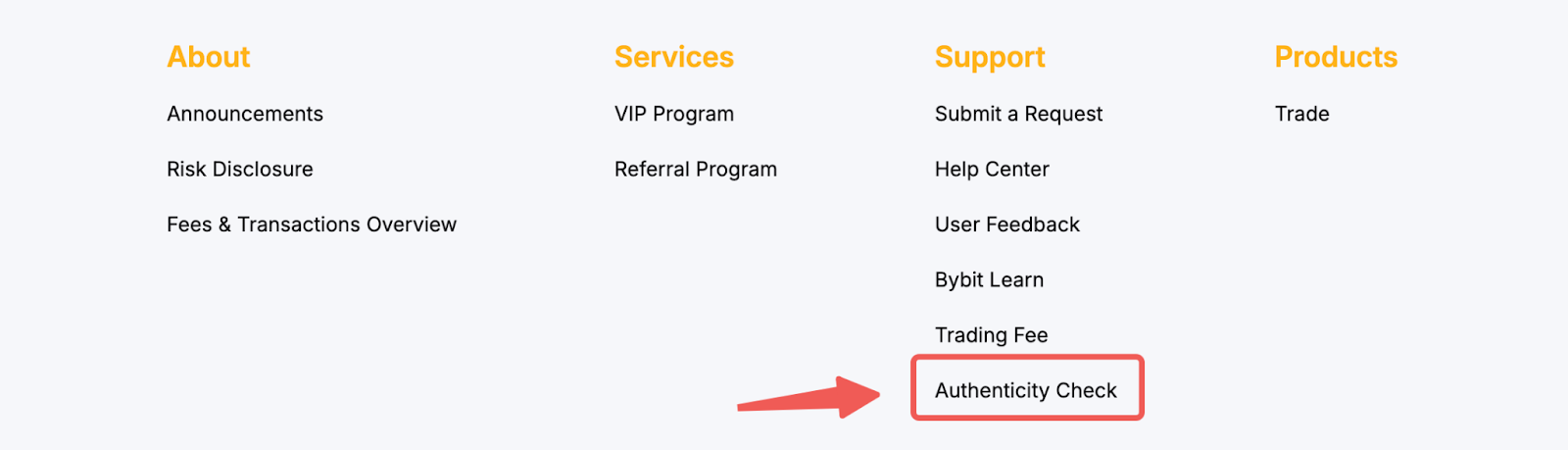

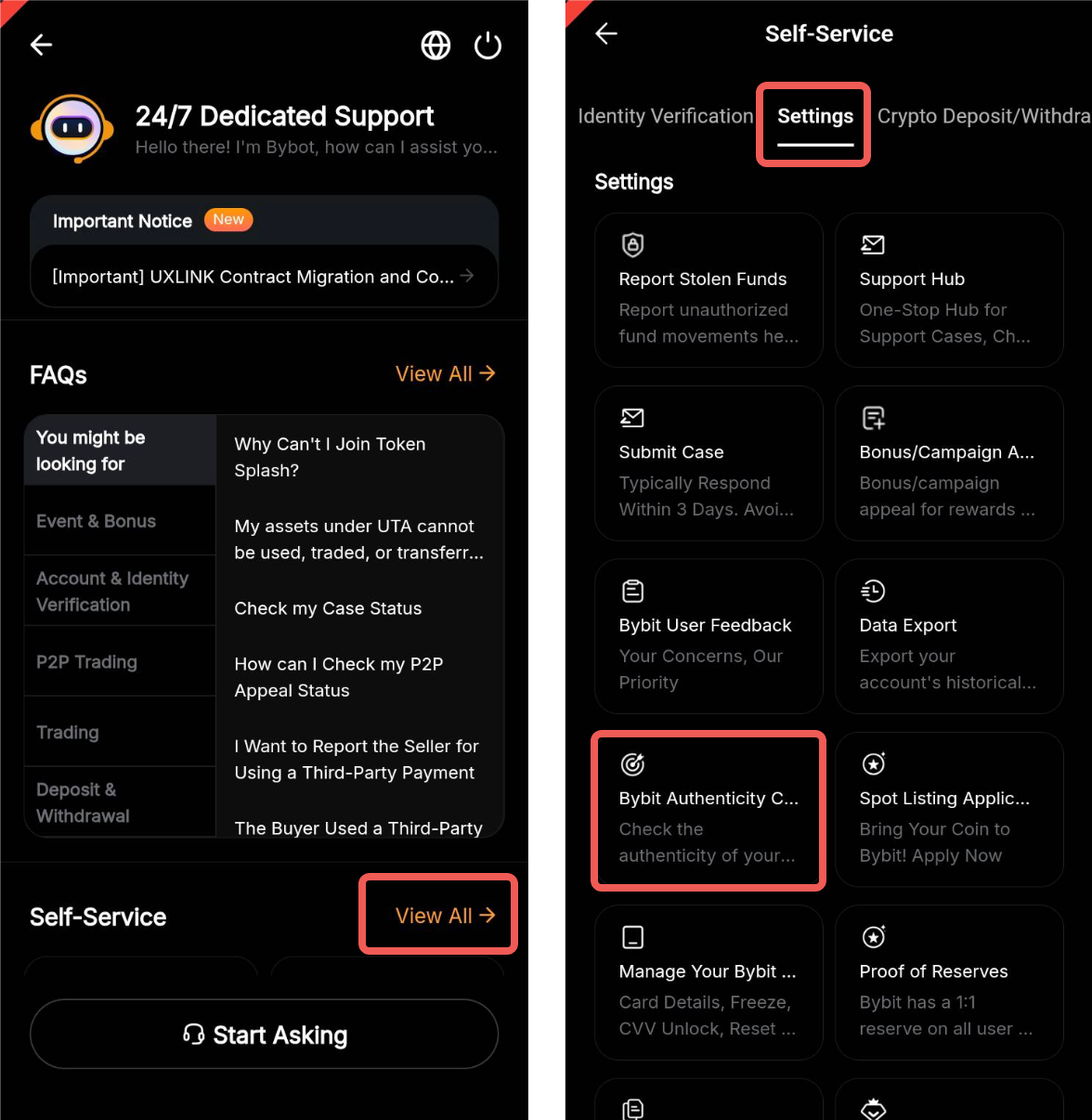

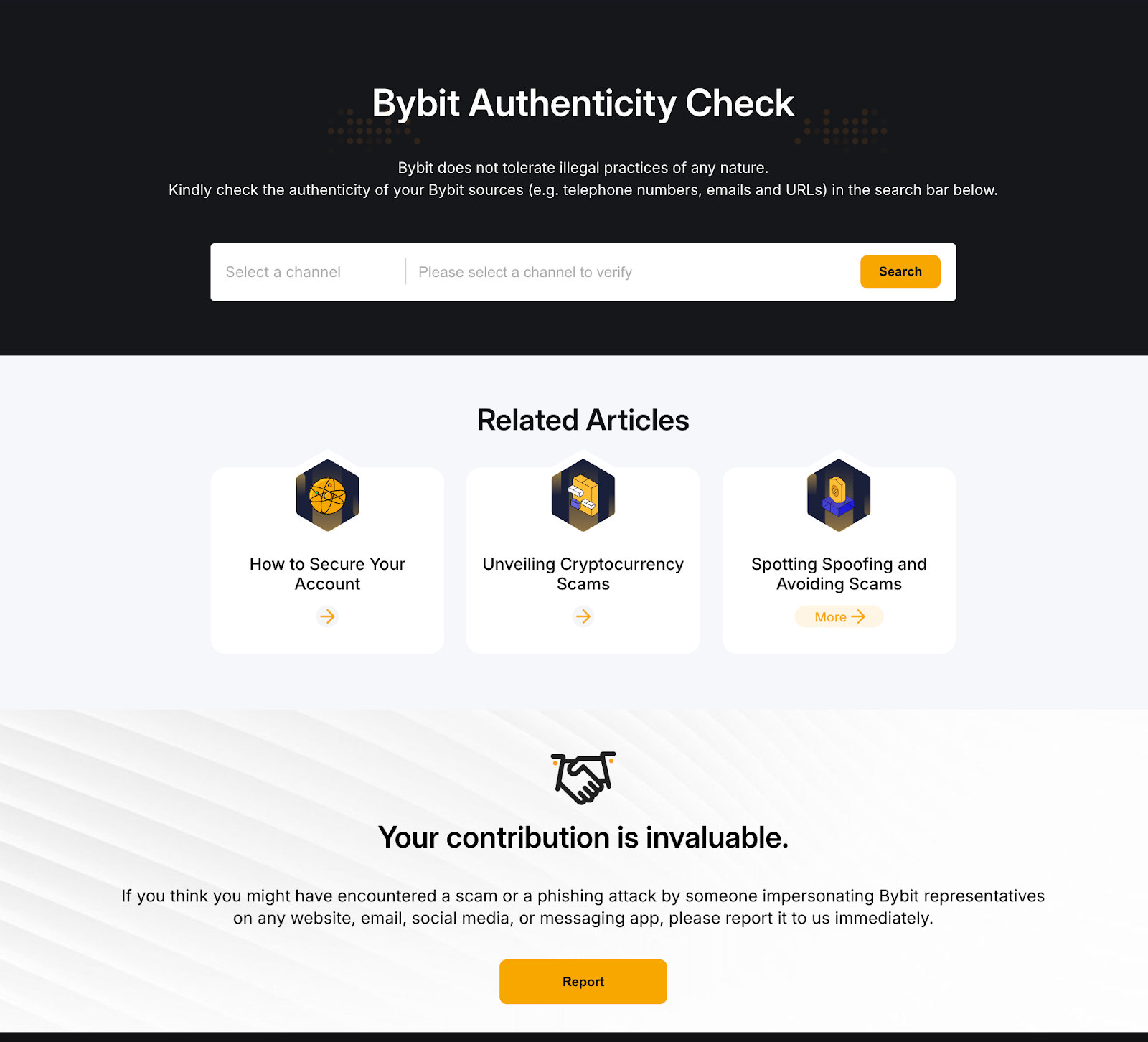

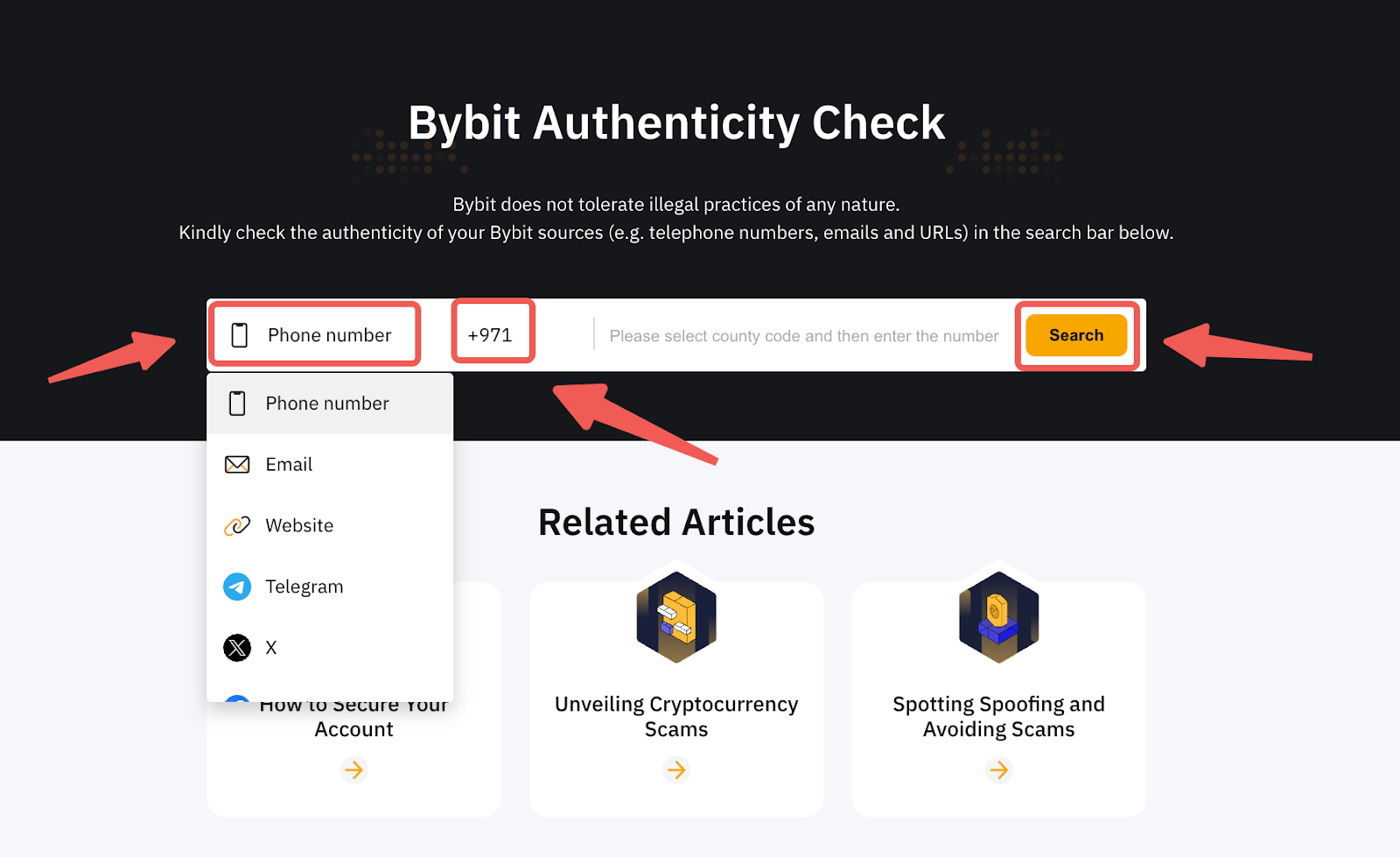

يمكنك بسهولة التحقق مما إذا كانت المصادر من Bybit باستخدام Authenticity Checker للتحقق من صحتها. ما عليك سوى تحديد نوع القناة وملء التفاصيل للحصول على النتيجة.

يمكن الوصول إلى هذه الوظيفة بسهولة على الموقع الإلكتروني من خلال الانتقال إلى قائمة Bybit الرئيسية أو التمرير لأسفل إلى أسفل صفحة الويب.

في التطبيق، يمكنك الوصول إلى الصفحة بالنقر على أيقونة الدردشة المباشرة لرؤية أيقونة التحقق من الأصالة.

هام:

يُرجى ملاحظة أن عنوان المرسل في رسائل البريد الإلكتروني والرسائل النصية يمكن تزويره بسهولة. لذلك، حتى إذا أظهر مدقق الأصالة أن نتيجة التحقق رسمية، فهذا لا يعني بالضرورة أن البريد الإلكتروني أو الرسالة النصية التي تلقيتها قد تم إرسالها بالفعل من صندوق البريد الرسمي لـ Bybit. يُرجى توخي الحذر والتمييز!

2. ابقَ يقظًا لمحتوى البريد الإلكتروني والرسائل النصية المريبة

تهدف رسائل البريد الإلكتروني والرسائل النصية الاحتيالية إلى حث المستخدمين على اتخاذ قرارات غير عقلانية وسريعة من شأنها أن تعرض معلوماتهم الحساسة وسلامتهم عبر الإنترنت للخطر. غالبًا ما يستخدم هذا النوع من الهندسة الاجتماعية لغة قهرية أو مقلقة أو مقنعة لدفع المستخدم إلى اتخاذ إجراءات مدفوعة بالخوف والإلحاح وحتى الفضول.

لتظل منتبهًا لمثل هذه الأساليب، إليك بعض الأمور التي يجب أن تنتبه لها:

أ. لن تطلب منك Bybit مطلقًا نقل الأصول إلى عنوان إيداع غير معروف أو تطلب عبارة استرداد محفظتك.

عندما تتلقى بريدًا إلكترونيًا أو رسالة نصية قصيرة تطلب معلوماتك الشخصية أو كلمة المرور أو الأصول، يجب أن تحافظ على سلوك متشكك في جميع الأوقات.

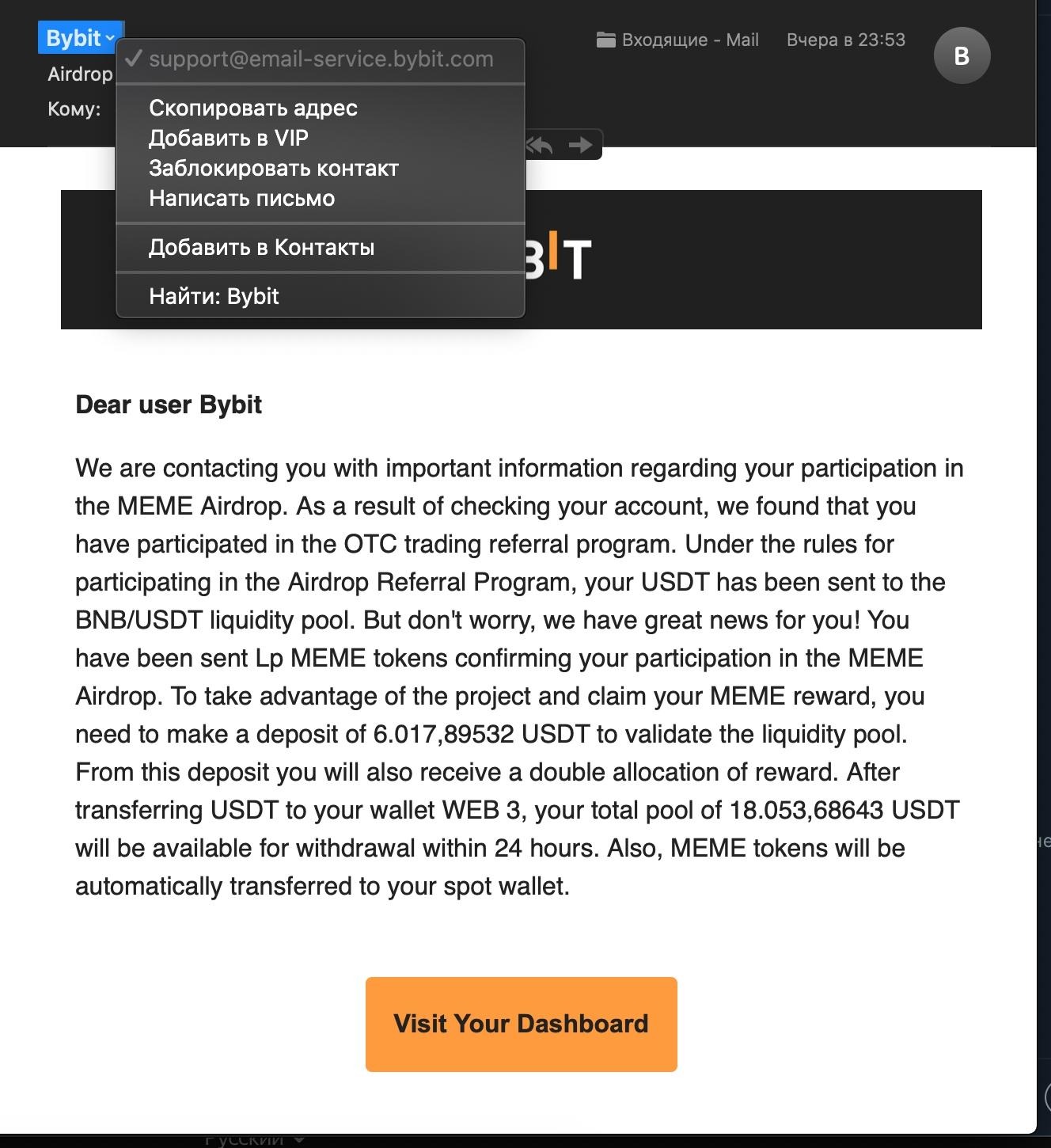

كما ذُكر أعلاه، حتى إذا كانت نتيجة التحقق رسمية، يمكن بسهولة تزوير معلومات الاتصال الخاصة بالمرسل باستخدام تقنيات الانتحال. فيما يلي مثال نموذجي يوضح كيف يقوم المحتالون بإخفاء عناوين البريد الإلكتروني للمرسل وتزويرها لطلب أصول من مستخدمي بايبت.

ب. لا تنقر أبدًا على أي روابط مشبوهة أو تفصح عن معلوماتك الشخصية على منصات لم يتم التحقق منها.

افحص بعناية أي روابط وعناوين URL أنت على وشك النقر عليها، خاصةً عندما تعيد توجيهك إلى مواقع غير معروفة تابعة لجهات خارجية. من الشائع أن تستخدم روابط التصيد أيضًا خدمات تقصير عناوين URL لإخفاء المواقع الإلكترونية الضارة.

سيستخدم المحتالون والمحتالون المعلومات التي تم جمعها لاستغلال أي ثغرات في نظامك، مما يجعلك عرضة للقرصنة أو غيرها من الأنشطة الخبيثة عبر الإنترنت.

ج. لا تقم بتنزيل أي مرفقات (على سبيل المثال، ملفات DOC وPDFs وPNGs وEMLs) من رسائل البريد الإلكتروني المشبوهة.

غالبًا ما تستخدم الجهات الفاعلة السيئة امتدادات مزدوجة لخداع المستخدمين للوصول إلى الملفات التي تبدو غير ضارة أو التفاعل معها، ولكنها في الواقع تحتوي على رموز ضارة تعمل كأدوات قابلة للتنفيذ عند الوصول، والتي من شأنها تضمين نفسها تلقائيًا في جهازك.

3. إكمال مصادقة البريد الإلكتروني

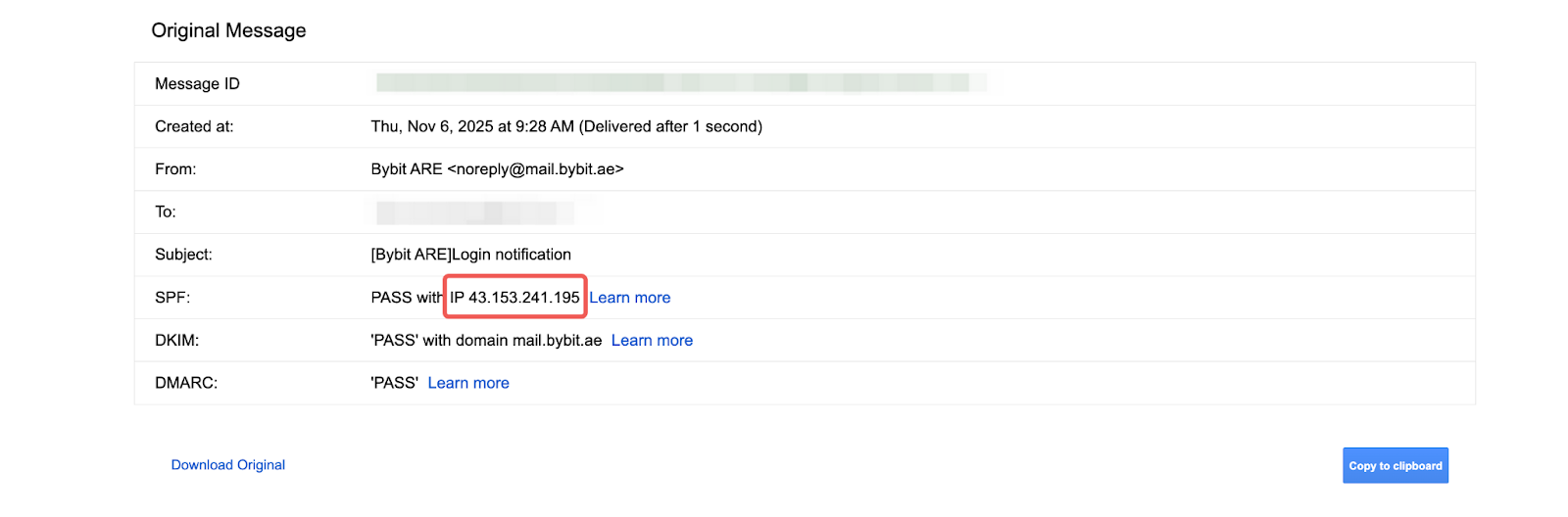

يمكنك فحص العناوين الكاملة لرسالة بريد إلكتروني للتحقق من شرعيتها. وإن كانت هذه الطريقة أكثر تقنية، فإنها تسمح لك بفحص البيانات الوصفية للبريد الإلكتروني بمزيد من التفصيل، بما في ذلك المحتوى والتاريخ والمسار وخطوط الموضوع ومعلومات المستلم وعناوين المرسل والمستلم وعنوان IP المسجل وما إلى ذلك.

نظرًا لأن تقنيات الخداع تعمل عن طريق إخفاء المواد الضارة كمصدر موثوق وشرعي، فإن مصادقة البريد الإلكتروني تضيف طبقة إضافية من تدابير السلامة لتحديد أي شذوذ والتحايل على هجمات التصيد الاحتيالي.

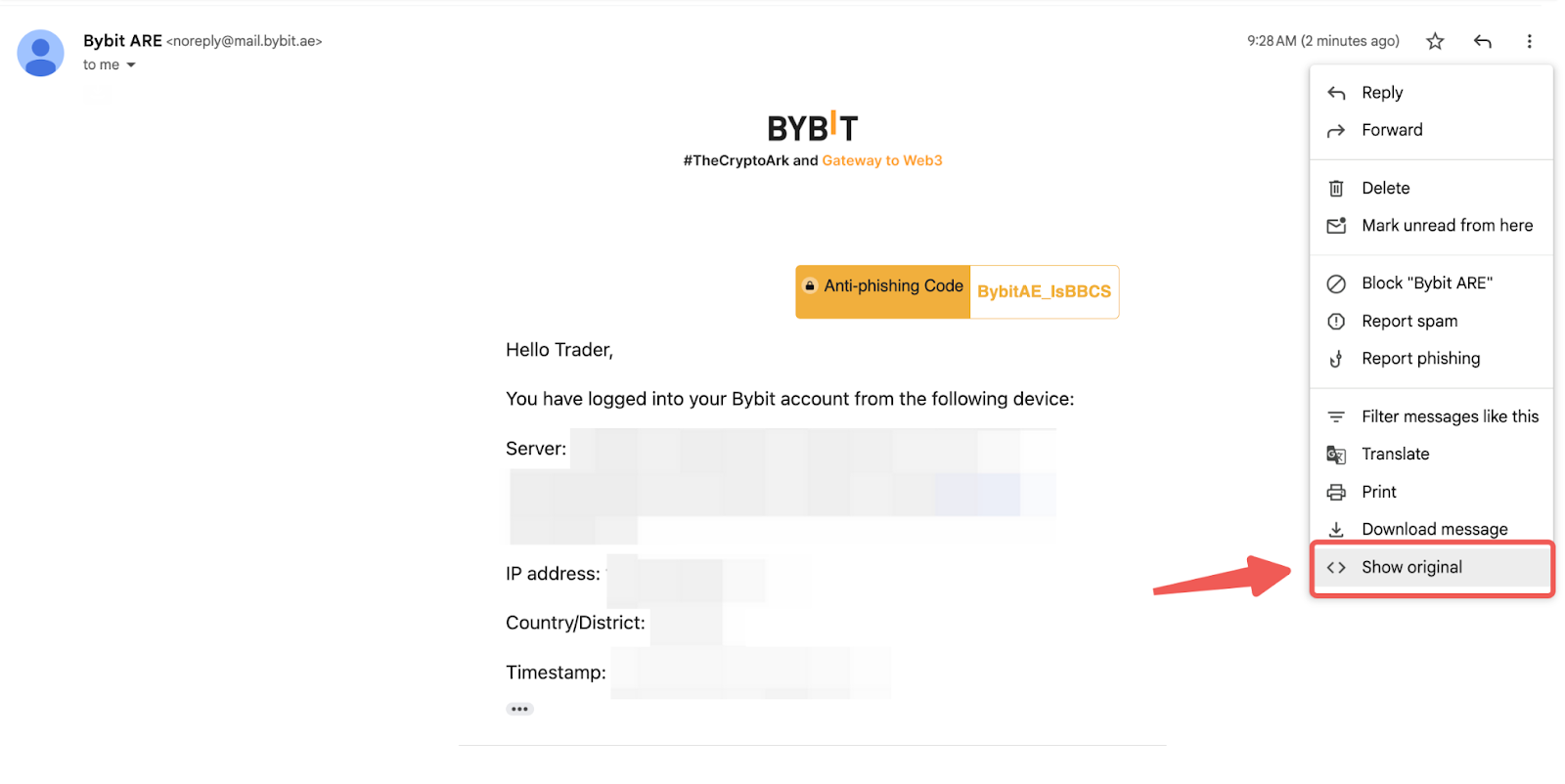

أ. عرض عناوين البريد الإلكتروني (Gmail)

يُرجى النقر فوق علامة القطع (ثلاث نقاط) في الزاوية العلوية اليمنى من بريدك الإلكتروني، ثم حدد إظهار الأصل. ستتم إعادة توجيهك بعد ذلك إلى صفحة تحتوي على تفاصيل عناوين بريدك الإلكتروني.

ملاحظة:

قد تختلف طرق عرض عناوين البريد الإلكتروني عبر مقدمي خدمات البريد الإلكتروني. وبالتالي، يُنصح باتباع الأدلة الرسمية من مقدمي خدمات البريد الإلكتروني المعنيين للقيام بذلك بأمان.

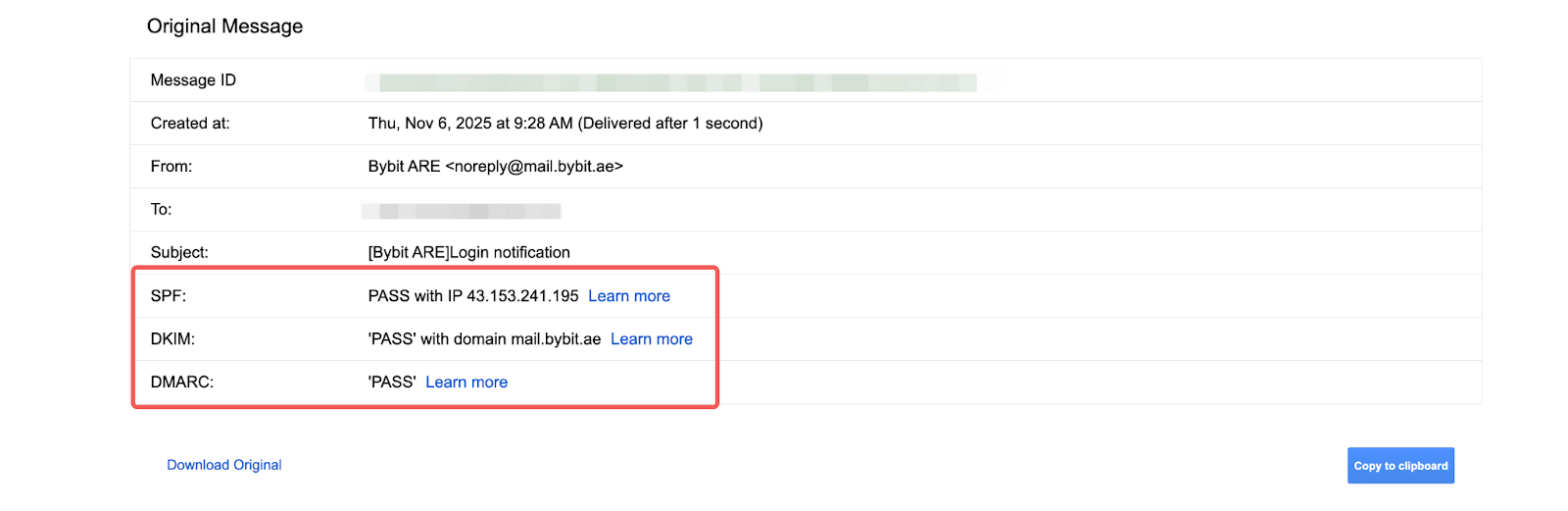

ب. نتائج مصادقة DKIM/SPF/DMARC

بمجرد أن تتمكن من الوصول إلى عناوين البريد الإلكتروني، يُرجى التحقق من تفاصيل توقيعات الأمان التالية SPF/DKIM/DMARC.

في الأساس، تُعد DKIM (البريد المحدد بمفاتيح المجال) وإطار سياسة المرسل (SPF) وDMARC (مصادقة الرسائل المستندة إلى المجال والإبلاغ والمطابقة) ثلاثة بروتوكولات رئيسية لأمن البريد الإلكتروني تم وضعها لمنع العبث أو الوصول غير المصرح به.

كما هو موضح في الصورة أعلاه، تشير حالة "نجاح" لكل توقيع إلى أن البريد الإلكتروني قد تمت المصادقة عليه بشكل صحيح وثبت أنه من المحتمل أن يكون من مصدر موثوق. في حالة استلامك رسالة بريد إلكتروني تحتوي على توقيع واحد أو جميع التوقيعات الثلاثة التي تعرض حالة "فشل"، فقد يكون هذا البريد الإلكتروني قد تم تغييره أو إرساله من مصدر غير مصرح به.

ج. تحقق من عنوان IP المسجل

كما يسجل عنوان البريد الإلكتروني عنوان IP المعين، الذي تم إرسال البريد الإلكتروني منه. يمكنك استخدام العديد من أدوات التحقق من سمعة IP (مثل Google Safe Browsing Transparency Report وVirusTotal) للتحقق من ملكية عنوان IP ومنشأه والتأكد من عدم الإبلاغ عنه لأي أنشطة ضارة.

ملاحظة: وعلى الرغم من أن هذه المواقع قد جمعت قواعد بيانات شاملة، إلا أنه من الجيد دائمًا الرجوع إلى النتائج بمصادر مختلفة. ضع في اعتبارك أن هذه الخطوة مكملة فقط لطرق التحقق الأخرى ومن المستحسن للغاية أن تتواصل مع دعم العملاء لدينا للحصول على المساعدة، إذا كان لديك أي شك.

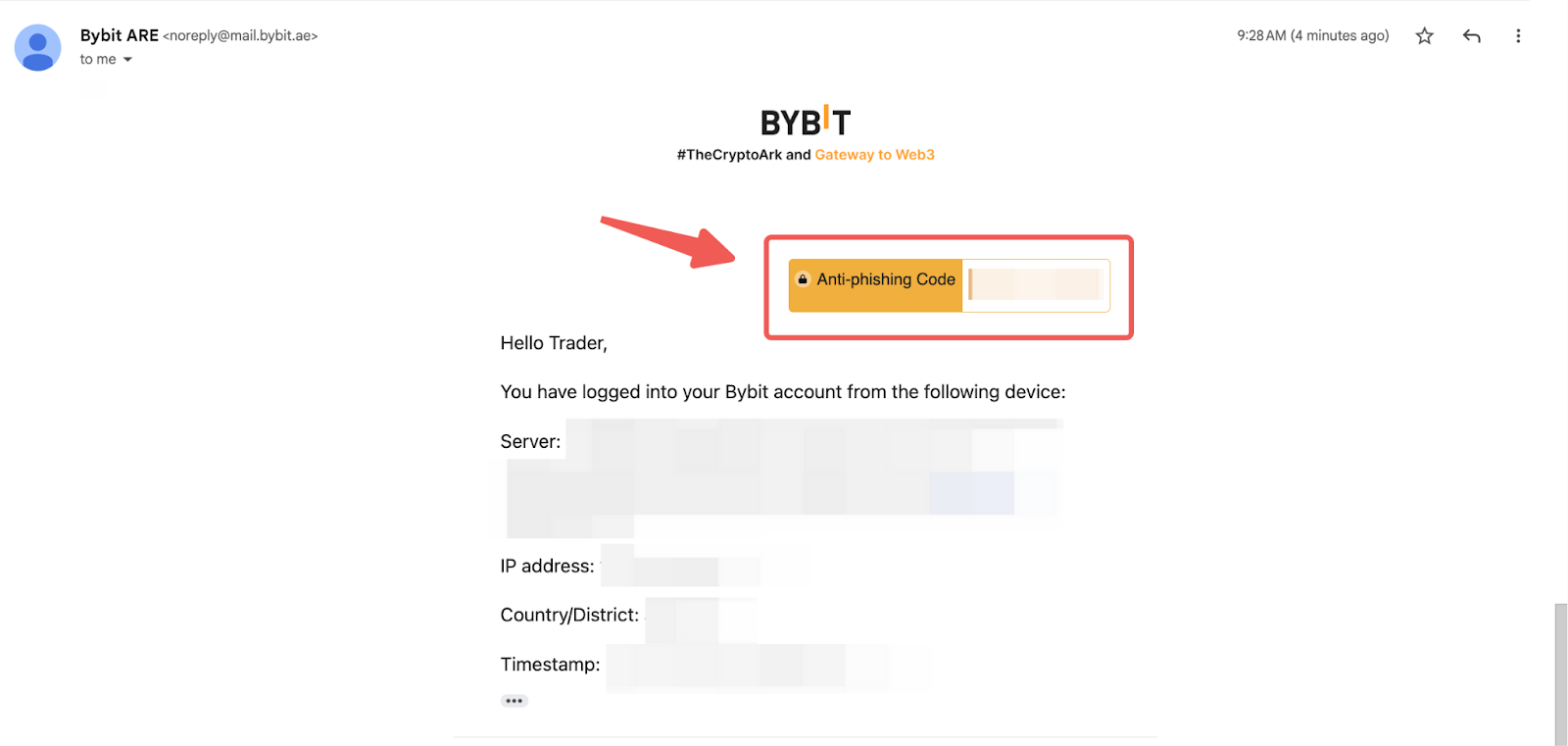

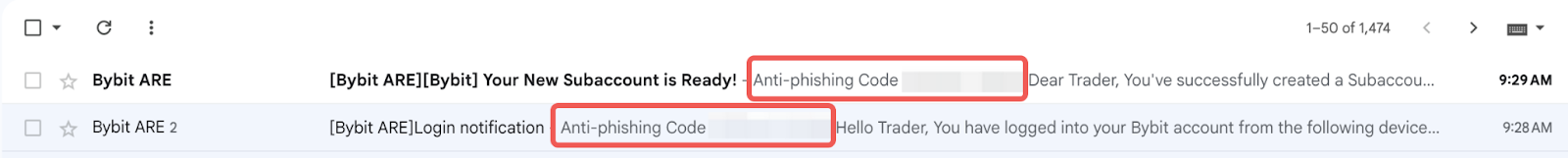

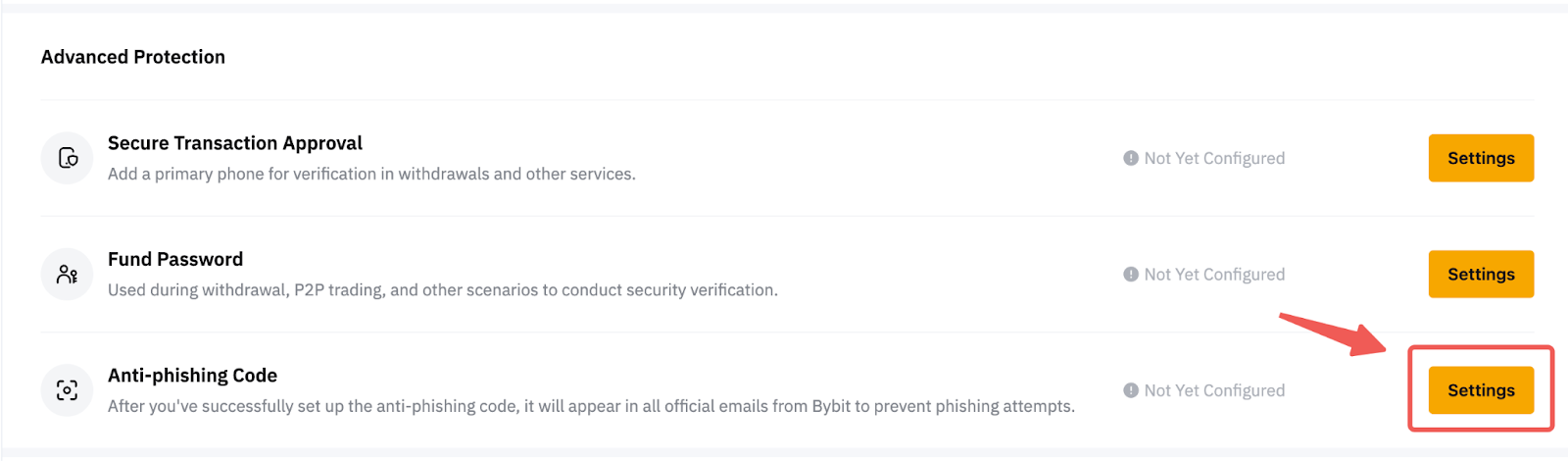

4. التحقق من رمز مكافحة التصيد الاحتيالي

رمز مكافحة التصيد الاحتيالي من Bybit هو ميزة أمان تتألف من مجموعة فريدة من الأحرف الأبجدية الرقمية والخاصة. بمجرد التنشيط، سيظهر هذا الرمز المخصص في جميع رسائل البريد الإلكتروني والرسائل النصية الرسمية لـ Bybit بعد ذلك، مما يسمح للمستخدمين بالتحقق بسهولة من صحة المعلومات التي يتلقونها.

فيما يلي كيفية استخدام ميزة رموز مكافحة التصيد الاحتيالي للوصول بأمان إلى الاتصالات التي تم التحقق منها وتصفية عمليات التصيد الاحتيالي:

- قبل فتح أي رسالة بريد إلكتروني أو رسالة نصية، يُرجى التأكد من وجود رمز مكافحة التصيد الاحتيالي ومطابقة رمزك الفريد. يمكنك القيام بذلك عن طريق عرض الرمز من الإشعارات المنبثقة أو صندوق البريد الإلكتروني.

- رمز مكافحة التصيد الاحتيالي المفقود أو غير الصحيح هو مؤشر قوي على رسالة بريد إلكتروني أو رسالة نصية احتيالية. في هذه الحالة، توخَّ الحذر بشكل أكبر مع أنشطة التصفح الخاصة بك وقم بتحديث بيانات اعتماد حسابك على الفور (مثل كلمة المرور ورقم الهاتف وما إلى ذلك) لتأمين بياناتك. من المحتمل أن يحصل أحد الفاعلين السيئين على بعض معلوماتك في مكان آخر ويستخدمها لاستهدافك في عملية تصيد احتيالي.

- إذا كنت تشك في أن رسالة بريد إلكتروني أو رسالة نصية قد تكون محاولة تصيد احتيالي، فيُرجى الامتناع عن التفاعل معها والاتصال بدعم العملاء لدينا (انظر التلميح رقم 5).

هام:

نشجعك بشدة على تمكين وظيفة رمز مكافحة التصيد الاحتيالي. إذا لم تكن قد أعددت رمز مكافحة التصيد الاحتيالي الخاص بك، فيُرجى اتباع هذا الدليل، ثم انتقل إلى صفحة الحساب والأمان للبدء. لمزيد من المعلومات، يُرجى الرجوع إلى كيفية تعزيز أمان حسابك.

5. اتصل بدعم العملاء عبر القنوات الرسمية

في حين أن جميع نصائح الوقاية المذكورة أعلاه تقلل بشكل كبير من خطر عمليات الاحتيال وهجمات التصيد الاحتيالي، فإننا ننصحك بشدة بالتواصل مع دعم العملاء الرسمي لدى بيبيت للحصول على مساعدة شاملة.

إذا كنت تعتقد أنك قد واجهت عملية احتيال أو هجوم تصيد احتيالي من قبل شخص ينتحل شخصية ممثلي Bybit على أي موقع إلكتروني أو بريد إلكتروني أو وسائل تواصل اجتماعي أو تطبيق مراسلة، فيُرجى تنبيهنا بإحدى الطرق التالية:

أ. عبر الدردشة المباشرة أو نموذج الويب لمركز المساعدة

يمكنك التحدث إلى دعم العملاء مباشرةً عبر المحادثة المباشرة أو ببساطة ملء هذا النموذج باستفسارك، وسيحضر فريقنا المتخصص حالتك. يمكنك تقديم الوثائق الداعمة (على سبيل المثال، لقطات الشاشة، وTXIDs، وما إلى ذلك) للمساعدة في عملية التحقيق والمراجعة.

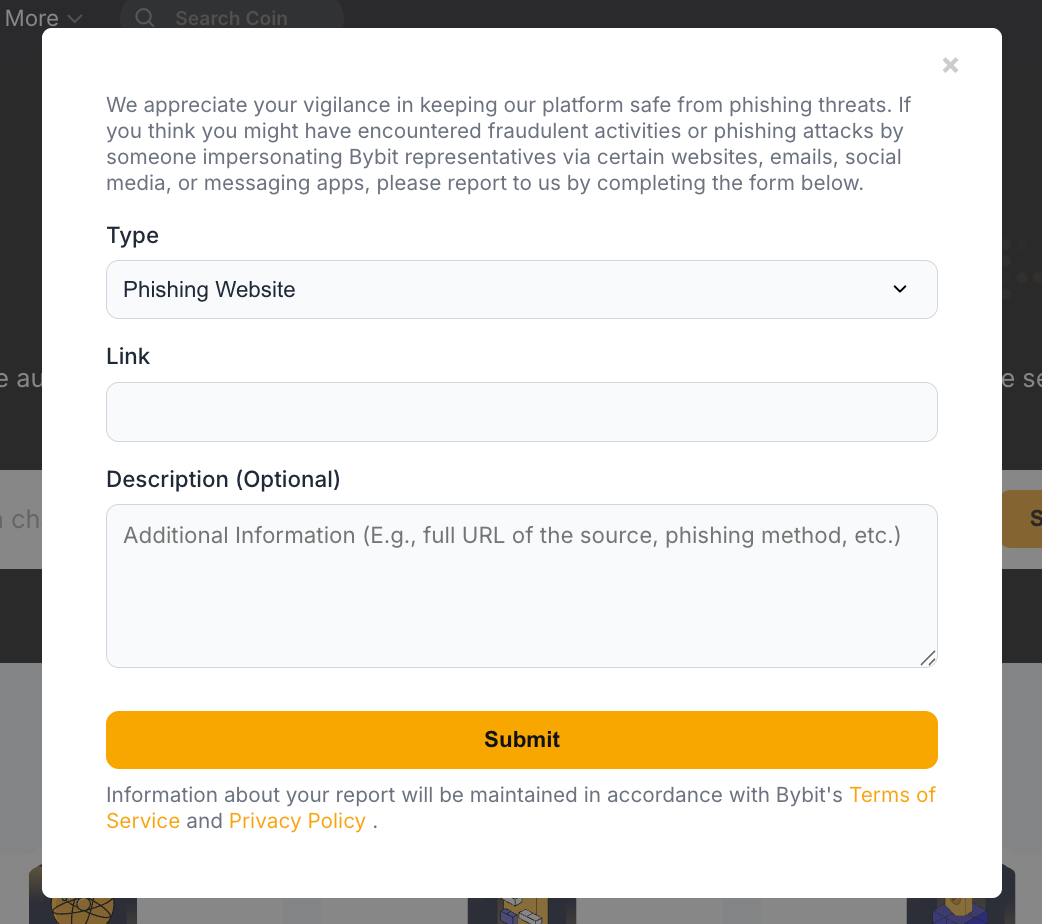

ب. عبر صفحة التحقق من الأصالة

وبدلاً من ذلك، يمكنك تقديم بلاغ مباشرةً على صفحة التحقق من الأصالة وسيقوم فريق الأمن بمراجعة استفسارك والتعامل معه بسرعة.

1. تهديدات التصيد الاحتيالي، والاحتيال، والأنشطة الاحتيالية الأخرى

إذا كنت ترغب في الإبلاغ عن تهديدات التصيد الاحتيالي، وعمليات الاحتيال، والأنشطة الاحتيالية الأخرى المشتبه بها، فيُرجى النقر فوق الإبلاغ من القسم المتاح لبدء استفسارك. حدد نوع الأنشطة وفقًا لذلك، وقدم معلومات إضافية تراها ذات صلة.

مهم

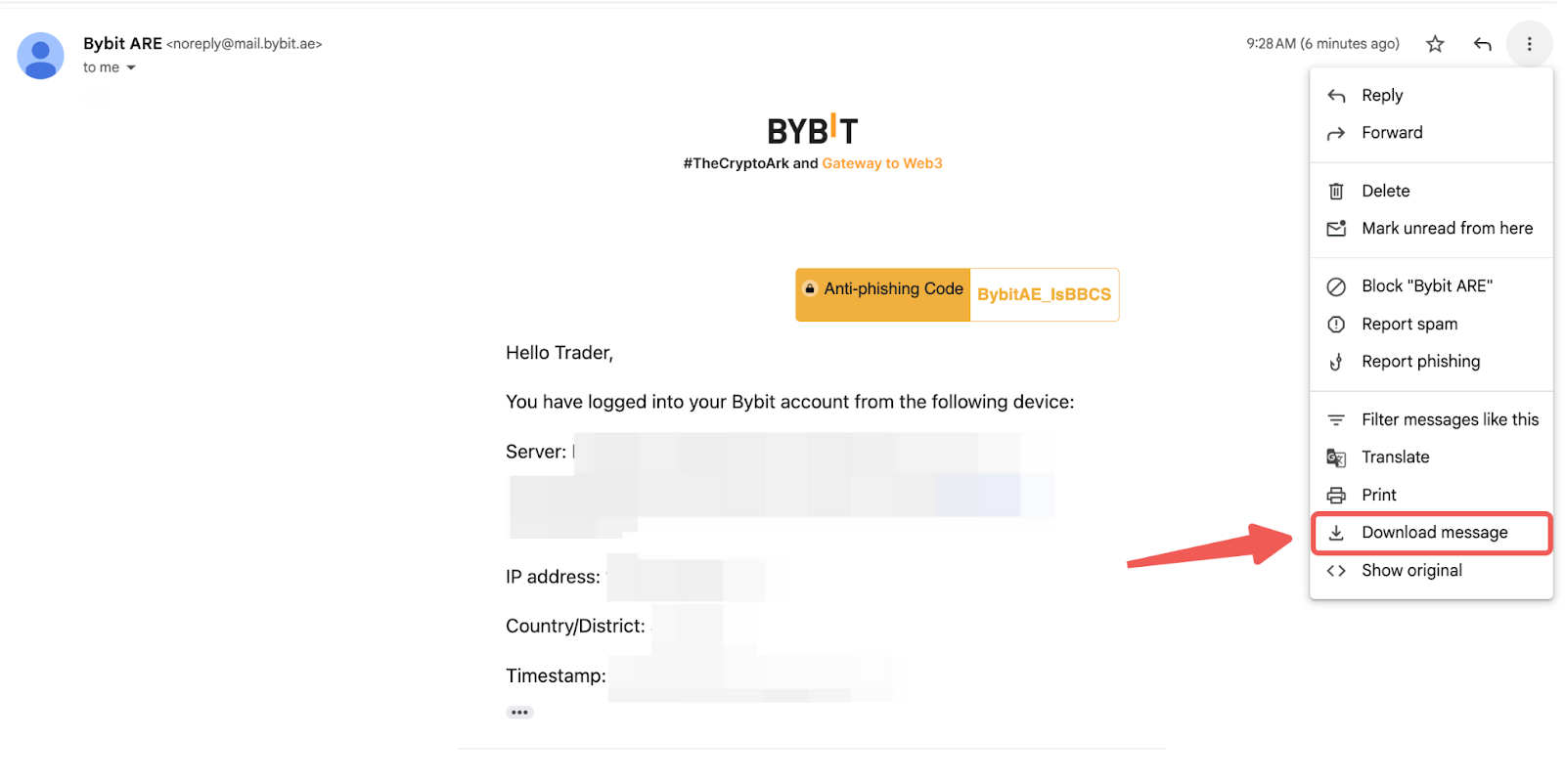

في حالة وجود رسالة تصيد احتيالي عبر البريد الإلكتروني، يُرجى تقديم ملف بتنسيق .eml لرسالة البريد الإلكتروني ليراجعها قسم دعم العملاء لدينا. يُرجى اتباع الدليل أدناه حول كيفية القيام بذلك:

قم بتنزيل البريد الإلكتروني كملف .eml (جي ميل)

لاسترداد الملف، يُرجى النقر فوق علامة الحذف (ثلاث نقاط) في الزاوية العلوية اليمنى من بريدك الإلكتروني، ثم حدد تنزيل الرسالة. سيتم بعد ذلك حفظ البريد الإلكتروني كملف .eml على جهاز الكمبيوتر الخاص بك.

ملاحظة:

قد تختلف طرق حفظ البريد الإلكتروني كملف .eml قليلاً بالنسبة لمقدمي خدمات البريد الإلكتروني الآخرين. يُرجى الرجوع إلى الأدلة الرسمية لمقدمي خدمات البريد الإلكتروني المعنيين للقيام بذلك بأمان.

يظل Bybit ملتزمًا بتوفير بيئة آمنة ومأمونة لجميع المستخدمين. إن يقظتك في الإبلاغ عن أي نشاط مشبوه تساعدنا على حماية المجتمع.

أنواع حيل العملات المشفرة

يبحث مجرمو الإنترنت دائمًا عن الثغرة التالية التي يجب استغلالها. ونظرًا لطبيعة سلسلة الكتل اللامركزية والدفاعات المتزايدة باستمرار عن الأمن السيبراني، فقد تحول هدفها إلى بيانات المستخدم بدلاً من ذلك - نقطة دخول رئيسية للجرائم الإلكترونية الأوسع نطاقًا. ولتحقيق ذلك، يعتمد مجرمو الإنترنت على التقنيات الخادعة الشائعة المعروفة باسم الانتحال والتصيد الاحتيالي.

ما المقصود بالانتحال والتصيد الاحتيالي؟

يشير الانتحال والتصيد الاحتيالي إلى ممارسات إخفاء المحتوى الضار على أنه اتصالات مشروعة من مصادر رسمية. تعمل هذه التقنيات بإحدى طريقتين:

- خداع المستخدمين للكشف عن معلوماتهم وبيانات اعتمادهم المهمة، مما يتيح للأطراف الخبيثة الوصول إلى أصولهم الرقمية.

- انتحال شخصية المصادر الرسمية في عملية احتيال مدروسة بحيث يمنح المستخدمون أصولهم الرقمية بإرادتهم الخاصة.

كلا التكتيكين ينطويان على التلاعب النفسي ونقاط ضعف في النظام. في النهاية، من الأكثر ملاءمةً للمؤثرين السيئين استخراج البيانات الشخصية للأهداف من أجل الوصول إليها بدلاً من إجبارهم بوحشية على الوصول إلى نظام أمني محكم الغلق. لذلك، فإن فهم وإدراك كيفية عمل الانتحال والتصيد الاحتيالي في مختلف عمليات الاحتيال بالعملات المشفرة أمر بالغ الأهمية للحفاظ على أمان معلوماتك وأصولك.

أنواع حيل العملات المشفرة

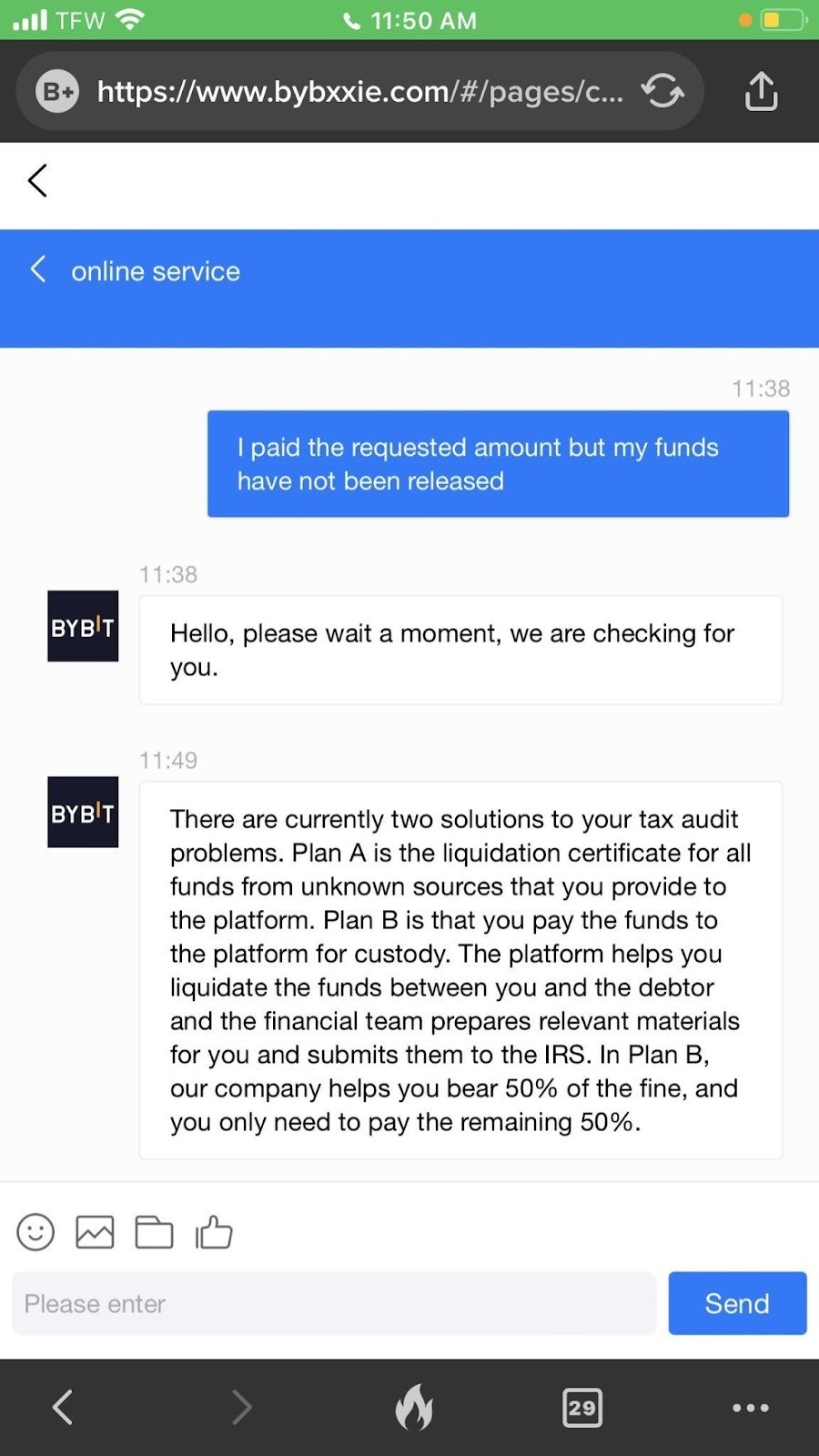

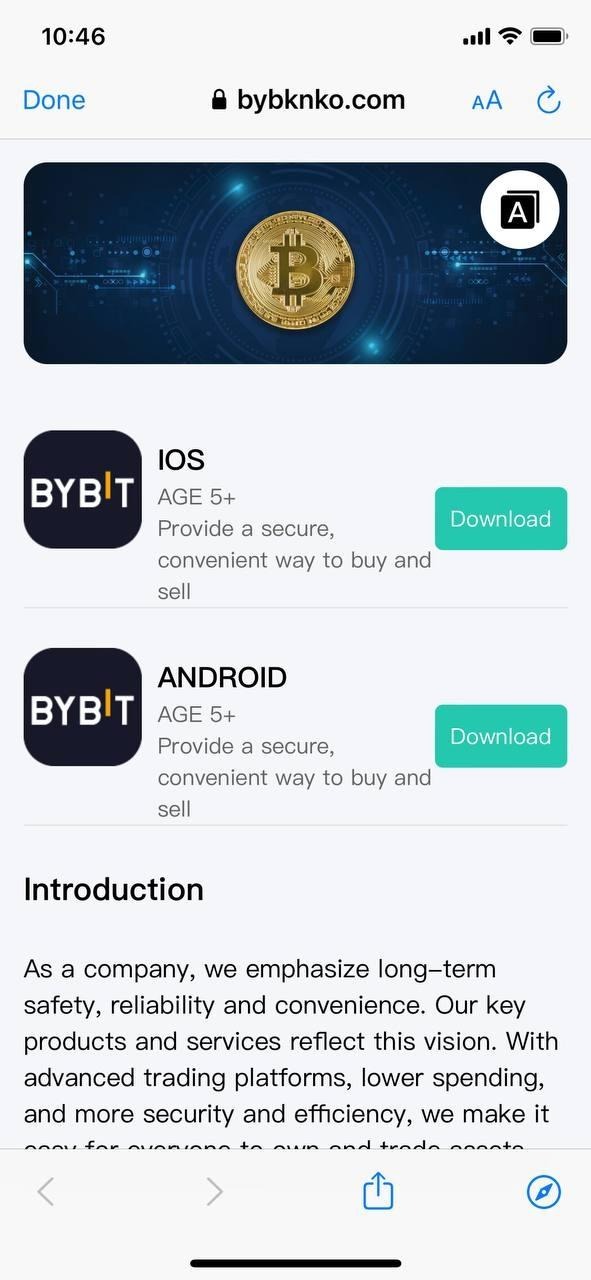

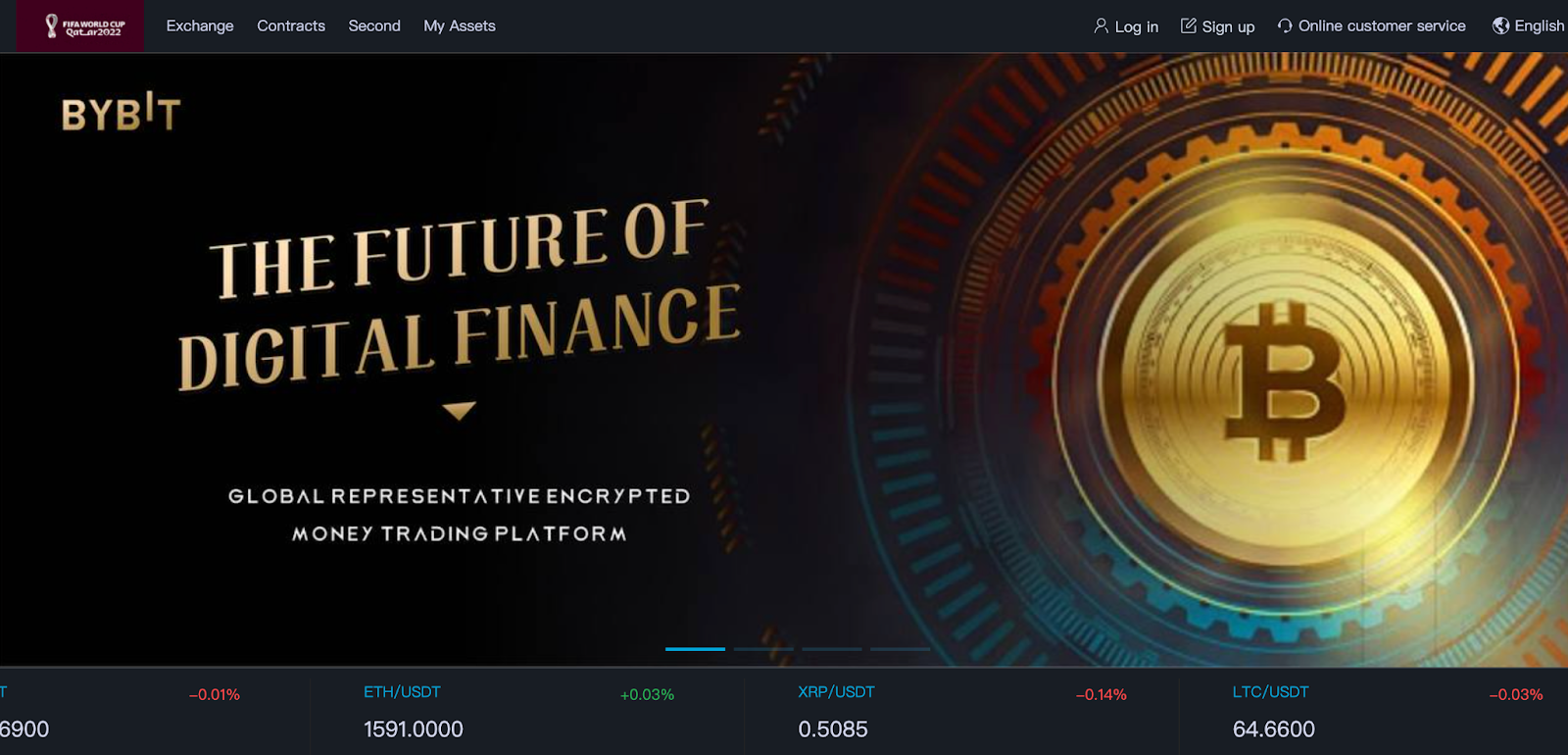

السيناريو 1: موقع ويب أو تطبيق خداع مزيف من Bybit مع دعم Fake Bybit

يجذب المحتالون أحيانًا المستخدمين عن طريق إعادة توجيههم إلى منصات تداول مشفرة أو محافظ رقمية زائفة. تعمل هذه المواقع المزيفة إما كصفحات تصيد احتيالي، والتي تسرق معلومات خاصة بالمستخدمين، أو تقدم خدمات مزيفة تظهر كفرص استثمار مشروعة.

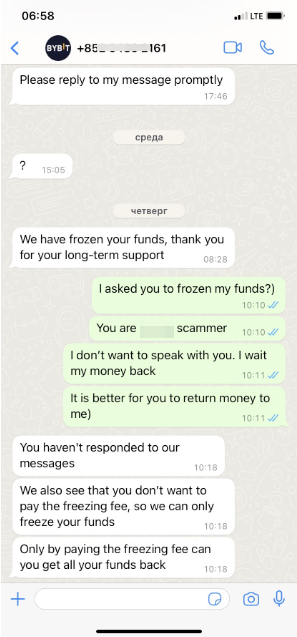

السيناريو 2: انتحال شخصية الموظفين الرسميين لدى Bybit للاتصال بالمستخدمين

- الأفراد الذين ليسوا موظفين رسميين لدى Bybit ولكنهم يعملون كدعم عملاء للاتصال بالمستخدمين عبر وسائل التواصل الاجتماعي مثل Telegram أو WhatsApp أو X (تويتر سابقًا) أو أكثر.

- لا تشارك أبدًا التفاصيل الشخصية، مثل كلمات المرور أو الحسابات المصرفية أو معلومات المحفظة، مع مصادر لم يتم التحقق منها.

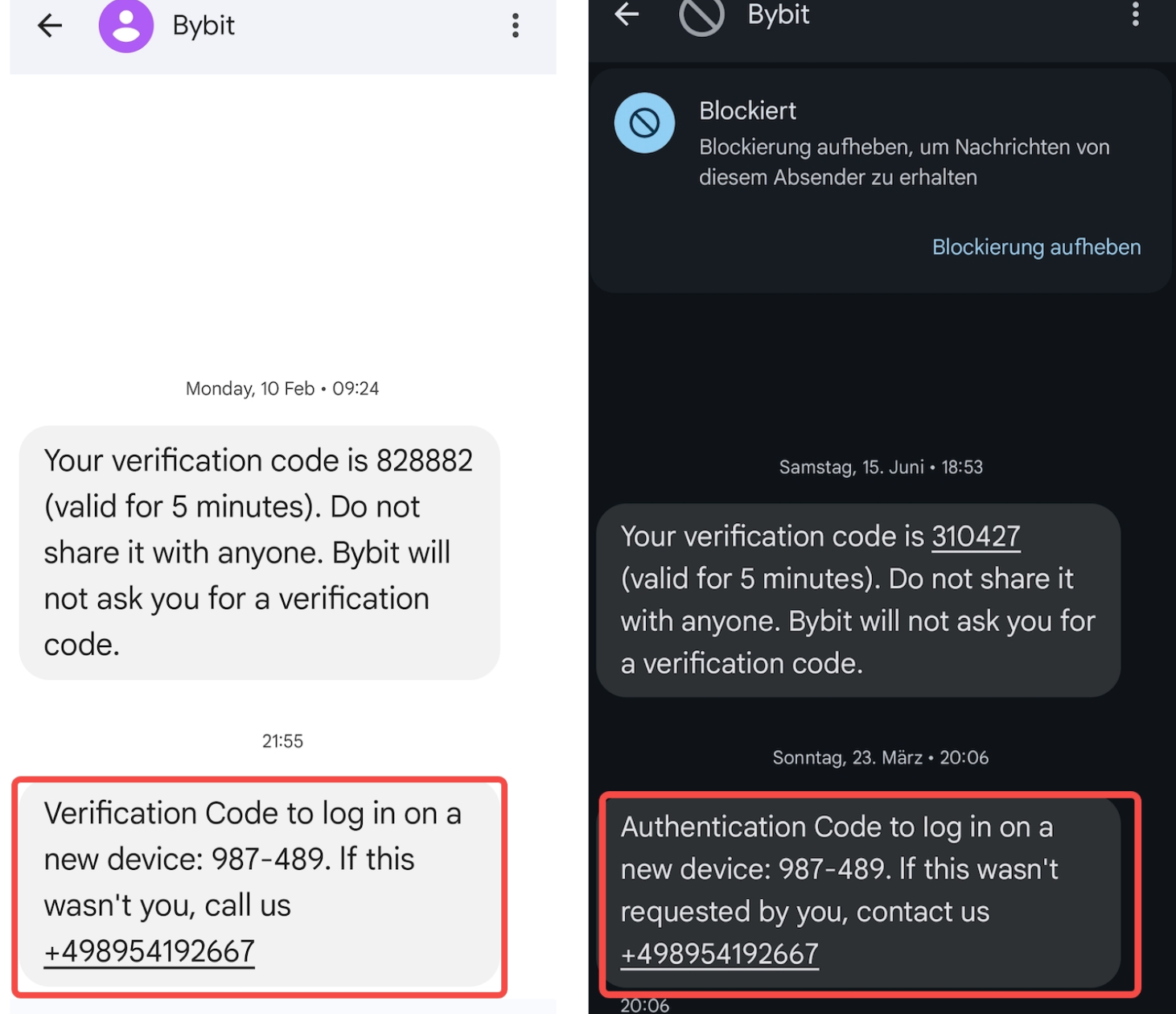

السيناريو 3: تنبيه خدعة الرسائل النصية القصيرة المزيفة

لقد اكتشفنا عملية احتيال يقوم فيها المحتالون بإرسال رسائل نصية قصيرة مزيفة إلى مستخدمين عشوائيين. غالبًا ما تدعي هذه الرسائل أنه إذا لم يطلب المستخدم رمز التحقق، فيجب عليه الاتصال برقم هاتف مقدم.

في محاولة للظهور كاتصال شرعي، تستخدم المخططات أحيانًا معرّفات مرسلين مزيفة لإخفاء المرسلين الأصليين في رأس الرسائل القصيرة. وهذا يعني أن هذه النصوص الخادعة قد تظهر حتى في نفس سلسلة المحادثة التي تظهر في الرسائل الرسمية السابقة لBybit.

يُرجى العلم بما يلي:

لن تقدم Bybit أبدًا أو تطلب من المستخدمين الاتصال بأي رقم هاتف. نحن لا نقدم دعم العملاء عبر مكالمات الخط الساخن ولن نرسل أبدًا رسائل نصية قصيرة تحتوي على روابط (عناوين URL)، أو طلبات للاتصال بخدمة العملاء، أو تعليمات لإجراء مكالمات هاتفية.

يُرجى توخي الحذر وعدم الثقة في أي مكالمات أو رسائل نصية مشبوهة تدعي أنها من Bybit. تحقق دائمًا من المعلومات من خلال القنوات الرسمية لـ Bybit.

الحل

في حالة تلقي تنبيه احتيال عبر الرسائل القصيرة، نوصي بشدة بحظر الرقم المريب أو غير المعروف لمنع تلقي المزيد من رسائل الاحتيال.

لمستخدمي Android:

الخطوة 1: افتح تطبيق الهاتف.

الخطوة 2: المس القائمة المكونة من ثلاث نقاط في الزاوية العلوية اليمنى وحدد الإعدادات.

الخطوة 3: اختر حظر أرقام أو حظر والإبلاغ عن البريد العشوائي.

لمستخدمي iPhone (iOS):

الخطوة 1: افتح الرسالة النصية من الرقم الذي تريد حظره.

الخطوة 2: المس رقم المرسل، ثم المس أيقونة المعلومات (i).

الخطوة 3: حدد حظر هذا المتصل → حظر جهة الاتصال.

لمزيد من المعلومات حول كيفية حماية نفسك من رسائل التصيد الاحتيالي النصية، يُرجى الرجوع إلى نصائح الوقاية.

السيناريو 4: خدمة الإسقاط الجوي أو المكافآت المزيفة

- الأسلوب الشائع هو إقناع المستخدمين بتحويل مبلغ معين إلى عنوان إيداع غير معروف للمطالبة بإنزال جوي أو مكافأة.

- كن حذرًا دائمًا من العروض الترويجية التي تبدو جيدة جدًا بحيث لا يمكن أن تكون صحيحة، وتحقق من الرسائل أو العروض المشبوهة عن طريق الاتصال بالدعم الرسمي لشركة Bybit.

السيناريو 5: انتحال شخصية حساب بايبت على وسائل التواصل الاجتماعي

- ابحث دائمًا عن شارات التحقق، وراجع تفاصيل ملف التعريف، وقارنها بالموقع الرسمي.

- لا يستخدم بايبت أي قنوات WhatsApp للتواصل. أي مجموعة أو رسالة على تطبيق واتساب تدعي أنها من Bybit تكون احتيالية.

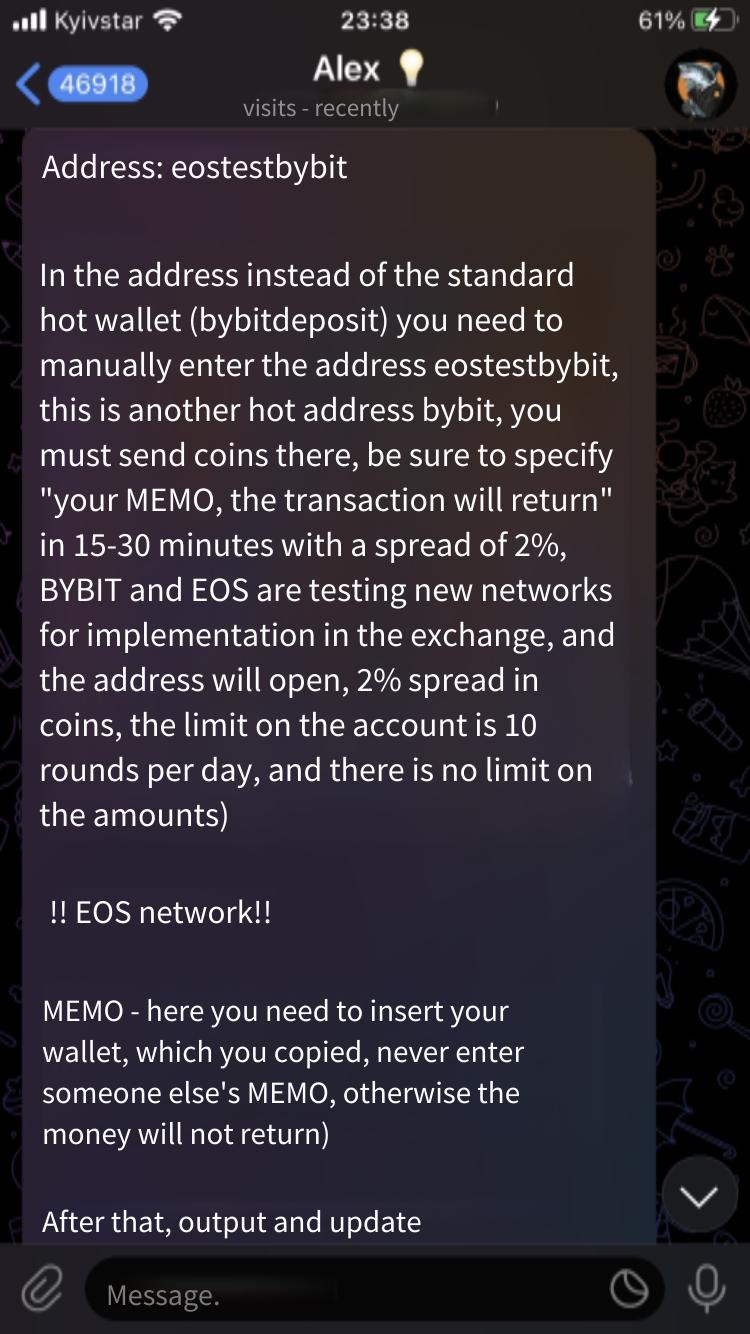

السيناريو 6: اطلب من المستخدمين تحويل الأموال إلى عنوان محفظة Bybit مزيف

- يتضمن هذا الاحتيال خداع المحتالين للمستخدمين من خلال الادعاء بأن Bybit تتعاون حاليًا مع بعض مطوري مشروعات الرموز لاختبار أداء سلسلة الكتل.

- بعد ذلك، يقدم المحتالون تعليمات مفصلة حول كيفية قيام المستخدمين بإيداع الأموال في حسابات Bybit الخاصة بهم، مما يبدو مفيدًا لتقليل حراس المستخدمين.

- وبعد ذلك، يقدمون عنوان سحب يحمل اسم بيبيت، يتظاهر كخطأ بأنه عنوان رسمي. يُطلب من المستخدمين سحب الأموال إلى هذا العنوان تحت ستار المساعدة في الاختبار، والوعد بمكافأة قدرها X% من المبلغ المسحوب.

- في البداية، ينقل المحتالون المكافآت إلى المستخدمين لإغرائها أكثر. ومع ذلك، مع زيادة المبلغ المعني، يختفي المحتالون مع أصول المستخدمين، مما يجعلهم غير قادرين على استرداد أموالهم.

هام:

كما أكدنا دائمًا، لن يطلب منك Bybit أبدًا الانسحاب إلى عناوين محافظ غير معروفة. إنها حكاية تحذيرية أن تكون حذرًا دائمًا من العروض التي تبدو جيدة جدًا بحيث لا يمكن أن تكون صحيحة وأن تتحقق مرة أخرى قبل إرسال الأموال إلى أي مكان.

في الختام، يُعد التحلي باليقظة والحذر عند التعامل مع رسائل البريد الإلكتروني والاتصالات عبر الإنترنت أمرًا ضروريًا لحماية نفسك من الوقوع ضحية للانتحال وحيل التصيد الاحتيالي. من خلال البقاء على دراية بالأساليب الشائعة التي يستخدمها المحتالون وممارسة العناية الواجبة في التحقق من صحة الاتصالات، يمكنك حماية أصولك ومعلوماتك الشخصية بشكل أفضل في مجال التشفير. لمعرفة المزيد حول كيفية تعزيز أمان حسابك، يُرجى الرجوع إلى هنا.